La búsqueda inversa de imágenes es una aplicación de técnicas OSINT que permite a un investigador localizar copias idénticas o variantes de una fotografía original en internet. Esta técnica permite averiguar, por ejemplo, cual fue la primera plataforma donde se subió una foto, quién la subió, dónde se ha ido republicando desde entonces o qué cambios han tenido las imágenes variantes respecto a la versión original, posibilitando medir su grado de manipulación.

El funcionamiento de la búsqueda inversa de imágenes es simple. El buscador compara la imagen consultada con índices que contienen millones y millones de fotografías. Analiza sus bordes, patrones, colores y texturas, los convierte en vectores y mide su similitud con las almacenadas. También explotan los metadatos como fecha de creación, modelo de cámara o coordenadas GPS. El resultado son coincidencias exactas o similares y posibles enlaces a páginas donde están publicadas.

Origen de la búsqueda inversa de imágenes

El desarrollo de esta técnica empezó en los años noventa con la llamada recuperación por contenido o CBIR, que proponía la aplicación de técnicas de visión por ordenador para encontrar, mejor dicho «recuperar», imágenes digitales enterradas en grandes bases de datos. A finales de la década de 2000 aparecieron los primeros buscadores abiertos que permitían la búsqueda inversa de imágenes como TinEye. Ya en la década de 2010, buscadores como los de Google y Microsoft integraron esta función en sus buscadores, como es el caso de “buscar con Google Lens” o “búsqueda visual con Bing”.

Escenario 1: Búsqueda inversa de imagenes con Google Images

Para ejemplificar este reto, resolveremos el reto CTF OSINT enchancedcastleassault. En este caso nos señalan que se ha interceptado lo que se cree va a ser una venta ilegal en un sitio conocido como «El castillo encantado» y lo que nos exigen es conocer la localidad donde se ubica dicho lugar.

El reto nos entrega un zip que contiene unas imágenes recortadas: una satelital y otras dos donde se ve lo que parece parte de un fuerte desde tierra y un arbol. Al intentar analizar sus metadatos con exiftool, nos damos cuenta de que estos han sido borrados. Lo primero que haremos será documentar los elementos en la imagen: un fuerte, un pueblo, costa y sus características, como el follaje verde oscuro o la distribución de las calles y estilos arquitectónicos. En cuanto al «castillo», este está cruzado por un bloque de hormigón horizontal, los ladrillos poseen mucho musgo, tiene varias ventanas cuadradas, además de un asta encima de su torre.

La primera hipótesis que se nos puede ocurrir es que por el color del follaje se puede tratar de un lugar con un clima atlántico. La distribución urbana nos señala que no parece ser en latitudes muy altas como Escandinavia al no haber tejados escandinavos. En este caso, la única forma de proseguir en la búsqueda de más pistas es esperar que un buscador con capacidades CBIR intente averiguar el sitio. Probaremos con Google Images.

En el caso de la imagen satelital (z.png) no nos devuelve ningún resultado exacto del lugar, solo lugares que se le parecen. Lo mismo nos sucede con la imagen del árbol (y.png), donde solo aparecen imágenes con árboles dispuestos de forma similar. La única esperanza que tenemos es la foto que captura parte del «castillo» que recordemos este está cruzado por un bloque de hormigón horizontal, los ladrillos poseen mucho musgo, tiene varias ventanas cuadradas, además de un asta encima de su torre.

Las primeras búsquedas no nos devuelve resultados satisfactorios. En este caso probaremos a añadir como información adicional la palabra «UK» al considerar que podría hallarse allí o cerca de allí por el color del follaje y disposición urbana.

Tras ello, encontramos un edificio que parece cumplir todas las características del castillo que andamos buscando, que según Shutterstock se llama Fort Henry. La imagen de al lado nos revela también una posible ubicación: Isla Jersey. Con estos datos, nos dirijiremos a Google Earth. Una vez allí, compararemos las imágenes y confirmaremos que el lugar donde se ubica dicho castillo es en un pueblo de Jersey llamado Grouville.

Escenario 2: Búsqueda inversa de imágenes con TinEye

Los buscadores basados en imágenes no solo son útiles para buscar lugares reales. También pueden permitirnos encontrar imágenes reales que han sido editada o generadas completamente por ordenador, aunque no tengan metadatos. Para este escenario, resolveremos el reto iwanttobelive, que nos pide adivinar una contraseña de un archivo cifrado que parece ser el nombre de un capitulo de una serie. La única pista que se nos da es la siguiente foto:

En este caso, probaremos a subir esta imagen a TinEye, quien por suerte nos ofrece un resultado. En este caso, clicaremos el enlace de la página indexada, que nos llevará a un comentario de un foro alemán.

Aunque no sepamos alemán, al comparar los diferentes comentarios, nos daremos cuenta de que la imagen proviene del capítulo 21 de la temporada 7 de Expediente X «Je Souhaite».

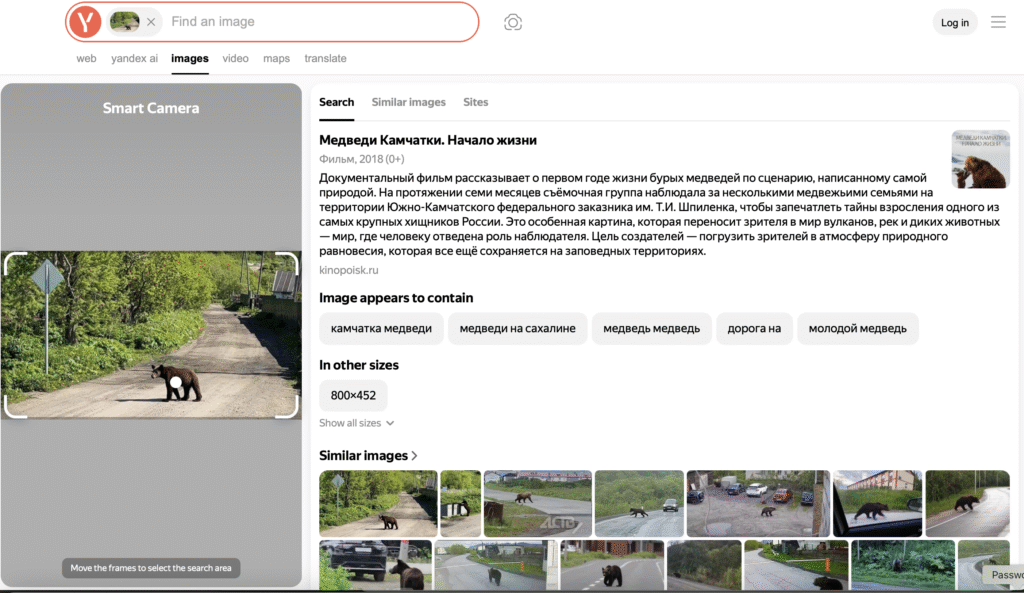

Escenario 3: Búsqueda inversa de imágenes con Yandex

Los buscadores occidentales no siempre ofrecen los mejores resultados. Por ejemplo, Yandex resulta eficaz con paisajes o rostros asiáticos. Si intentamos resolver el reto CTF prozhorlivyy medved’, averiguaremos que mientras que Google Images no indexa la imagen del osezno que nos entregan, Yandex sí lo hace.

En este caso, el reto nos pide averiguar la localidad donde fue tomada la imagen. Tras investigar y traducir la noticia original, averiguaremos que se trata de una noticia sobre un oso que baja a comer a los contededores del poblado de Vzmorye, Starodubskoye, en el distrito de Dolinsky.

Límites, riesgos y conclusiones

La búsqueda inversa de imágenes no es un fin sino un procedimiento. Requiere combinar motores distintos, ordenar por antigüedad, revisar verificaciones previas, analizar metadatos y, en el caso de vídeos, trabajar fotograma a fotograma. Con este método se pueden investigar personas o entidades, atribuir autorías, detectar fraudes y bulos y fabricar cronologías que condensan sucesos relevantes. Para investigadores, profesionales de la ciberseguridad y periodistas se trata de una herramienta imprescindible que convierte una foto no solo en una prueba final si no en un vector de investigación.